LVS服务器集群中基于IP的负载均衡技术,有3种实现模式:VS/NET模式,VS/TUN模式(IP隧道模式),VS/DR模式(直接路由模式)

一,【VS/NET 模式】

1,配置Linux Director(前端负载调度器)IP,并打开IP数据包转发功能 继续阅读“LVS 服务器集群三种实现模式配置”

我喜欢这样自由的随手涂鸦,因为我喜欢风……

这里多是转载的一些病毒、漏洞分析及系统的安装与设置,偶尔我也会自己尝试着写一些……

LVS服务器集群中基于IP的负载均衡技术,有3种实现模式:VS/NET模式,VS/TUN模式(IP隧道模式),VS/DR模式(直接路由模式)

一,【VS/NET 模式】

1,配置Linux Director(前端负载调度器)IP,并打开IP数据包转发功能 继续阅读“LVS 服务器集群三种实现模式配置”

@tanprathan 最近在Github上放出了一份移动应用安全分析工具的清单(Cheat Sheet),里边工具比较齐全。Security Toolkit翻译了其中的Android部分,大家有兴趣可以收藏之,以备日后要用。

一、测试工具

Appie– 轻量级的软件包, 可以用来进行基于Android的渗透测试, 不想使用VM的时候可以尝试一下.

Android Tamer – 可以实时监控的虚拟环境, 可以用来进行一系列的安全测试, 恶意软件检测, 渗透测试和逆向分析等.

AppUse – AppSec Labs开发的Android的虚拟环境.

Mobisec – 移动安全的测试环境, 同样支持实时监控

Santoku – 基于Linux的小型操作系统, 提供一套完整的移动设备司法取证环境, 集成大量Adroind的调试工具, 移动设备取证工具, 渗透测试工具和网络分析工具等.

二、逆向工程和静态分析 继续阅读“Android 安全分析和漏洞挖掘|工具集”

源头在于wiki.php.net的漏洞导致wiki账号被盗,而wiki的账号和php代码源的SVN提交权限相关联。

有图有真相: 继续阅读“有图有真相 PHP代码源被黑了”

继续阅读“有图有真相 PHP代码源被黑了”

国内比较好用的debian源还是debian.cn99.com,但是不知道什么原因这个国内最快的源挂了,现在设置debian就比较麻烦了。还好有了apt-spy,可以自动测试到哪个源的下载速度最快。

当然,刚装完系统是没有apt-spy的,但是我们可以找个暂时先替代的。譬如: 继续阅读“如何设置Debian源”

转载自:[url=http://hi.baidu.com/skew/blog/item/07b467c60eb38b1f9d163dd8.html]http://hi.baidu.com/skew/blog/item/07b467c60eb38b1f9d163dd8.html[/url]

一个有趣的尝试:按住右侧的Ctrl的同时,再按Scroll Lock两次,Windows就会出现蓝屏,显示:

*** STOP:0x000000E2 (0x00000000,0x00000000,0x00000000,0x00000000)。

这不是Bug,它只是Windows的一个功能,没错,就是进入蓝屏的功能。虽然说Windows不是特别稳定, 尤其是XP和Vista时代,并不是每个人都有幸见到著名的蓝屏故障。所以,微软提供了这个功能,供测试目的使用。这里微软做了详细说明:http://support.microsoft.com/kb/244139 继续阅读“三次击键即可令Windows蓝屏”

1. 简介

每年年末, AV-Comparatives都发布一篇总结报告以评定其在该年份测试过的数款防病毒软件,并依据不同的测试评选出相应的获奖防病毒软件。请记住,这份报告显示的不仅仅是最新的测试结果,而且还包含了2009一年间所有的测试结果(不包含企业版的测试结果)。而最终所得出的评定和总结都是基于AV-Comparative各次测试报告。

([url=http://www.av-omparatives.org/seiten/comparatives.html]www.av-omparatives.org/seiten/comparatives.html[/url]). 继续阅读“AV-Comparatives 2009 年终报告全文翻译”

http://hi.baidu.com/1256/blog/item/e32e05087a4836d963d9867e.html

继续阅读“Windbg——分析Windows蓝屏原因利器”

此为转载文章,因无从查找原文,故无原文链接

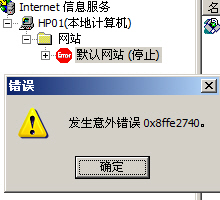

昨天的IIS突然出现错误: 继续阅读“IIS发生意外错误0×8ffe2740的解决办法:都是迅雷惹得祸!”

继续阅读“IIS发生意外错误0×8ffe2740的解决办法:都是迅雷惹得祸!”

创建时间:2009-08-14

文章属性:转载

文章来源:hackisle.cublog.cn

作者:hackisle

ASLR(Address space layout randomization)是一种针对缓冲区溢出的安全保护技术,通过对栈、共享库映射等线性区布局的随机化,防止攻击者定位攻击代码位置,达到阻止溢出攻击的目的。据研究表明ASLR可以有效的降低缓冲区溢出攻击的成功率,如今Linux、FreeBSD、Windows等主流操作系统都已采用了该技术。 继续阅读“突破ASLR保护和编译器栈保护<转载>”

信息来源:邪恶八进制信息安全团队([url=http://www.eviloctal.com]www.eviloctal.com[/url])

最近遭遇conficker,正好在cissp forum的mail list看到Brandon说新的NMAP能扫描conficker, Brandon还给了一个Perl脚本将扫描结果进行格式转换。

在网上搜索了一下相关信息,详细信息参见:[url=http://www.net-security.org/secworld.php?id=7252][color=#FF0000]http://www.net-security.org/secworld.php?id=7252[/color][/url] 继续阅读“用NMAP扫描内网Conficker”